Как-то потребовалось мне решить задачу “сосуществования” в рамках vCenter нескольких команд администраторов, обслуживающих свои кластера vSphere.

В vSphere есть достаточно гибкий механизм предоставления полномочий вплоть до отдельной виртуальной машины, однако выяснилось, что есть ряд полномочий, задающихся не на уровне кластера хостов или папки виртуальных машин.

Итак, предположим, что мы уже предоставили полномочия администратора на уровне кластера или папки хостов, содержащего кластеры одной команды администраторов.

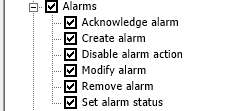

1) Для того, чтобы эта команда могла работать с оповещениями (Alarms), необходимо на уровне vCenter назначить этой группе администраторов роль, работающую с Alarms.

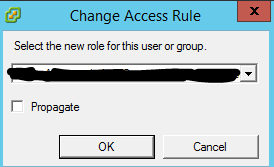

Чтобы полномочия не применились к другим объектам, необходимо снять флаг “Propagate”.

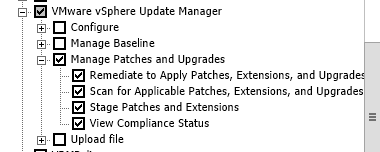

2) Аналогичным образом этой команде предоставляются полномочия на обновление своих хостов ESXi: на уровне vCenter им дается право на управление Update Manager без наследования!

Но тут есть нюанс: одной группе Active Directory на одном уровне может быть сопоставлена только одна роль! Поэтому я совместил функционал пунктов №1 и №2 в одной роли.

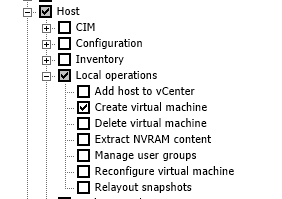

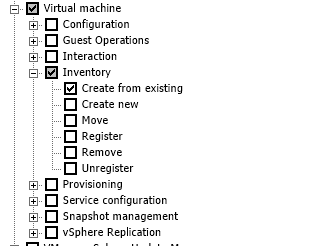

3) Для возможности создавать новые ВМ и развертывать их из шаблона создадим роль, содержащую следующие привилегии:

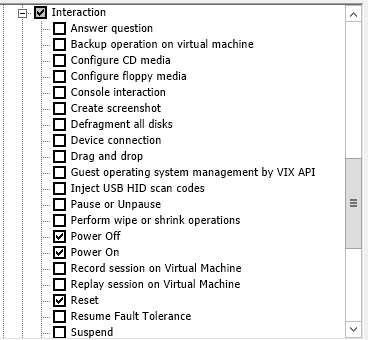

Также им потребуются права на включение/выключение/сброс машин.

Назначим эту роль на уровне датацентра без наследования.

4) Доступ к сетевым порт-группам задается на их уровне, однако для распределенного коммутатора настроек безопасности (Permission) нет. Поэтому на представлении сетевых коммутаторов нужно создать папку и поместить туда порт-группы и распределенные коммутаторы, используемые этой командой.

5) Аналогичным образом создаются папки на представлении хранилищ (Datastores and datastore clusters), после чего туда помещаются хранилища этой команды.

Единственное неудобство: новые хранилища создаются на уровне датацентра, и доступа к ним до перемещения у коллег не будет.

6) Другой команде администраторов были назначены права “Virtual Machine Power User (sample)” на каталог с виртуальными машинами. Внезапно коллеги попросили разрешить им возможность задавать описания к виртуальным машинам (Notes), расположенным на вкладке Summary.

Данная возможность задается через привилегию

Virtual machine->Configuration->Set annotation.

Ее можно включить на встроенной роли или на своей.