Наш старый знакомый Philzy написал новую статью для публикации 🙂

Если у вас появилась необходимость в использовании нормальных сертификатов не только для web-серверов, но и для Vmware View 5.1-5.2, то очень рекомендую использовать StartCom SSL Certificates (это нормальные сертификаты за весьма разумные деньги – 59 USD за 2-х летние сертификаты Class 2).

Преамбула или Tips & Tricks

Для получения сертификатов – нужно пройти регистрацию на сайте — StartSSL™ (все достаточно стандартно и предсказуемо). Единственный момент заключается в том, что авторизация на сайте для операций с сертификатами производится при помощи сертификата, который размещается в хранилище компьютера (браузера), т.е. никаких паролей и имен пользователей. Этот сертификат и инструкцию по работе с ним выдают по окончанию регистрации. Сертификат — не восстанавливается, поэтому его лучше сохранить в надежном месте.

После ее прохождения вы получите возможность генерировать сертификаты Class 1 сроком действия – 1год. Они бесплатные и подходят для тестирования сайтов или обучения работе с сертификатами.

Здесь — StartSSL™ Comparison Chart можно посмотреть сравнительную таблицу сертификатов и их стоимости.

Но, если вам нужен нормальный сертификат ( который будут воспринимать все браузеры), то есть ряд очень важных моментов, связанных с присвоением вам статуса доверенного лица и подготовкой данных для сертификатов»:

1. При регистрации нужно вводить только реальные данные и не использовать VPN или чего-то еще искажающего ваш ip-адрес. Это одна из проверок,

2. Обязательно указывайте номер телефона не через +7, а через 007, т.к. вам будут звонить на него из США, а там не все операторы телефонии понимают символ «+» и если вам не дозвонятся, то откажут в регистрации,

3. Обязательно подготовьте и отсканируйте счет от любого телефонного оператора с вашим номером телефона, который вы указываете при регистрации, он является еще одной проверкой. Если все ваши номера куплены на рынке без оформления договора или зарегистрированы на бабушку, то смело и уверенно идите оформлять сим-карту или открывайте графический редактор,

4. Если вы прошли все проверки, вам позвонили и убедились, что вы реальное лицо и вас зарегистрировали как доверенное лицо, которое может подписывать сертификаты, а также с карточного счета сняли 59 USD, то это только начало,

5. Важно, что бы в вашем домене был адрес postmaster@domain, т.к. все письма с кодами валидации будут приходить только на этот адрес,

6. Не используйте функцию wildcard, т.е.сертификат для всего домена целиком, а формируйте сертификаты под конкретные имена, иначе для поддоменов и серверов новые сертификаты создавать будет нельзя. Мне этот опыт стоил 25 USD за revocation и настоятельно был рекомендован сотрудником StartCom.

Особенности создания сертификатов для Vmware View 5.1-5.2

Я поставил множество опытов по получению сертификата через форму сайта или генерацию через CSR и сработала только следующая схема:

1. Сертификат генерится через форму сайта, обязательно с паролем,

2. В меню Tool Box выбирается Create PKCS#12 (PFX) File и далее используется только он,

3. После того, как полученный файл .p12 скопирован на сервер, где установлен View Connection Server,

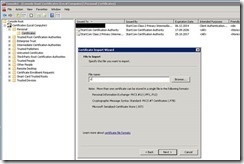

4. Нужно запустить оснастку Certificates/ Local Computer/ Personal

5. После этого требуется вызвать импорт правой кнопкой мыши All Tasks/Import и пройдя нехитрый мастер получить картинку, указанную на скриншоте.

6. Всего должно быть установлено 3 сертификата: сертификат самого сервера и 2 сертификата CA, причем именно в этой ветке.

7. Не забудьте указать vdm в свойствах сертификата Friendly Name,

8. Далее нужно перезапустить все сервисы Vmware Connection Server.

Данный, не очень сложный метод, был подобран методом проб и ошибок, т.к. наличие, просто, сертификата без сертификатов CA, приводило к тому, что ничего не работало, а в логах шла ругань на сертификат.

Для продуктов Vmware недавно появился инструмент — vCenter Certificate Automation Tool 1.0.

И более продвинутый инструментарий от VSSLabs — vCert Manager , уже находится на стадии бета-тестирования.

Анонимус хотел бы рассказать ещё про пару нюансов:

1. После получения персонального сертификата вы не сможете получить сертификат для доменов, где не указаны как владелец.

2. А если вы решите получить сертификат на организацию, то потеряете возможность создавать новые сертификаты как частное лицо. Чтобы её вернуть, надо заплатить $30.

3. CA StartCom нет в Oracle JRE, так что его не стоит использовать для размещения java-апплетов или подписывания jar’ников.

4. Звонить могут как из США, так и из Израиля, причем в любое время суток.

Спасибо. Ценные нюансы.

1. Странно, но я получил сертификат на 2-ой домен, у которого другой владелец.

Типа получил на постмастера валидацию и все ок.

2. Надо посмотреть их FAQ.

3. Но у него вроде есть хранилище сертификатов, может надо туда принудительно его и корневые добавлять?

4. Это точно. Говорят по-русски. Я регистрировал на фин. директора, он очень испугался, хотя я его и предупредил. Чуть не выронил трубку и нес околесицу про оплату, и что он хороший и честный человек. Объяснить ему что это за процедура удалось с большим трудом. Зато он мне простил залет на 25 USD за ревокейшен.

1. После валидации, все запросы проверяются вручную (даже если уже получал сертификат на этот домен) и требуют соответсвия информации в WHOIS с вашим identity или доверенности от владельца домена.

3. Можно, но смысл сертификата от доверенного ЦС в том, чтобы этого не делать 🙂 Я на днях завёл баг по этому поводу: закрыли с резолюцией “нет и не будет”. Видимо в Оракел решили перебдеть, учитывая количество дырок в их поделии.

Совсем забыл про ещё одну “особенность” – в поле SAN каждого сертификата добавляют базовый домен второго уровня. Тут ситуация схожая с wildcard.